点击云纷科技关注我们

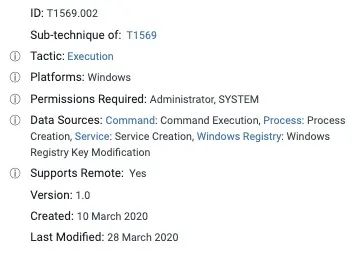

之前,我们已经为大家介绍了有关系统服务的攻击手法以及其中的一种细分手法:Launchctl。今天,我们和大家一起聊聊另一种攻击手段:服务执行。

定义与手法

01

敌人可能滥用Windows服务控制管理器来执行恶意命令或有效负载。Windows服务控制管理器(services.exe)是一个管理和操作服务的接口。用户可以通过GUI组件以及sc.exe和Net等系统工具访问服务控制管理器。

PsExec也可以通过服务控制管理器API创建临时Windows服务来执行命令或有效负载。

对手也可能利用一些机制来执行恶意内容,比较常见的是通过执行一个新的或修改服务来完成。这种技术在服务持久性或特权升级期间,与Windows Service一起使用。

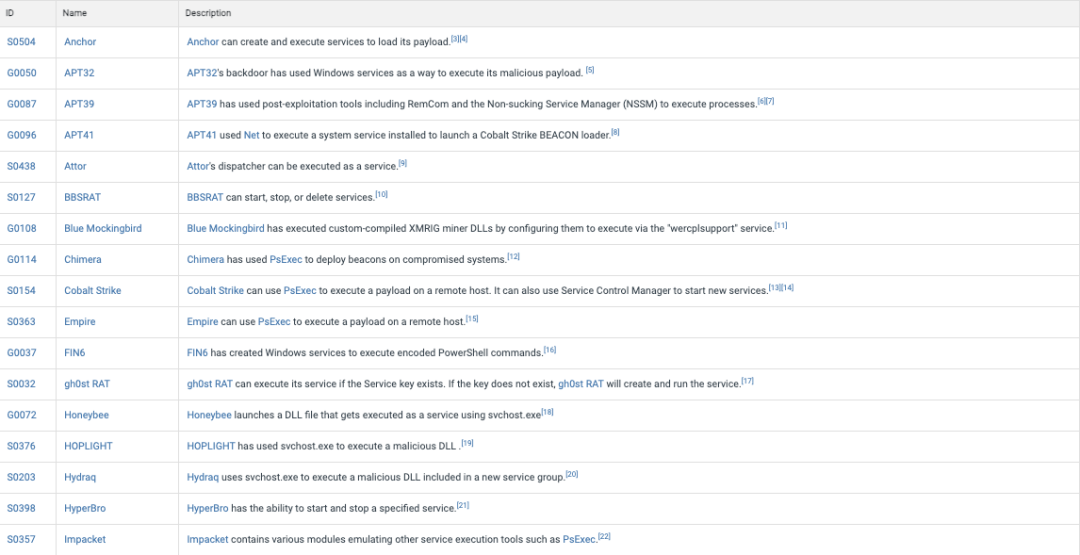

程序示例

02

完整列表请戳“阅读原文”

缓解措施

03

|

名称 |

描述 |

|

特权账 户管理 |

|

|

限制文件和 目录权限 |

|

检测方法

04

对注册表项的更改,以及能够修改与已知软件、补丁周期等不相关的服务工具的命令行调用行为较为可疑。如果一个服务只用于执行二进制文件或脚本,而不具备持久性,那么它很可能在服务重启后不久就会被更改回原来的形式。这样服务就不会被破坏,就像普通管理员工具PsExec那样。

**参考来源:ATT&CK,胖头鱼编译,欢迎转载,转载请注明出处,非常感谢~~

关于我们

云纷科技自成立以来,将“安全运营中心(SOC)”分层分解,以更灵活的模块化方式交付“下一代安全运营服务”,高效整合人、技术和流程,为不同的企业客户提供符合现状和中远期发展的安全运营能力。同时,以十年安全管理经验为依托,我们的安全托管服务(MSS)可以为企业提供7*24小时全天候安全保障,全面提高企业安全抵御能力,为抵抗威胁建立可靠屏障。

云纷希望在为客户建立运营体系的同时,结合自身对于安全的理解和知识,协同利用开发能力、开发并调用各类自动以及半自动化工具,为客户提供最切合实际的安全运营服务,最终帮助用户清晰定位威胁、降低风险,提高整体安全水平。

往期推荐

|

|||

|

|||

|

云纷(上海)信息科技有限公司

专注于安全运营与管理

长按二维码关注我们

点击右下角,让我我知道你在看哟~