点击云纷科技关注我们

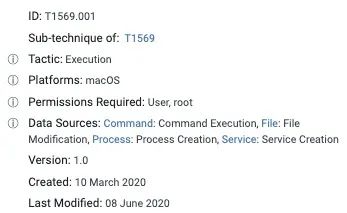

在上几期的内容中,我们已经为大家介绍了有关系统服务的攻击手法。这种手法还有两种细分手法,今天我们先说其中的一种:关于Launchctl。

定义与手法

01

对手可能会滥用launchctl来执行命令或程序。Launchctl控制macOS launchd进程,它处理启动代理和启动守护进程之类的事情,但是它本身可以执行其他命令或程序。Launchctl支持在命令行上以交互方式接收子命令,甚至从标准输入重定向。

通过加载或重新加载启动代理或启动守护进程,对手可以安装持久性(工具)或执行他们所做的更改。

从launchctl运行命令是非常简单的,就像这样:launchctl submit -l — /Path/to/thing/to/execute “arg” “arg” “arg”。如果launchctl是一个被允许的进程,对手可以滥用这个功能来执行代码,甚至绕过应用程序控制。

程序示例

02

|

名称 |

描述 |

|

AppleJeus |

applejesus使用launchctl命令加载了一个plist文件 |

|

Calisto |

Calisto使用launchctl在受害者的机器上启用屏幕共享。 |

|

OilRig |

OilRig使用LinkedIn发送钓鱼链接 |

缓解措施

03

|

名称 |

描述 |

|

用户账 户管理 |

|

检测方法

04

KnockKnock可用于检测持久性程序,比如那些通过launchctl作为启动代理程序或启动守护进程安装的程序。此外,每个启动代理程序或启动守护进程在磁盘上必须有一个可以监视的对应的plist文件。从launchctl/launchd监视进程的执行,发现不正常或未知的进程。

**参考来源:ATT&CK,胖头鱼编译,欢迎转载,转载请注明出处,非常感谢~~

关于我们

云纷科技自成立以来,将“安全运营中心(SOC)”分层分解,以更灵活的模块化方式交付“下一代安全运营服务”,高效整合人、技术和流程,为不同的企业客户提供符合现状和中远期发展的安全运营能力。同时,以十年安全管理经验为依托,我们的安全托管服务(MSS)可以为企业提供7*24小时全天候安全保障,全面提高企业安全抵御能力,为抵抗威胁建立可靠屏障。

云纷希望在为客户建立运营体系的同时,结合自身对于安全的理解和知识,协同利用开发能力、开发并调用各类自动以及半自动化工具,为客户提供最切合实际的安全运营服务,最终帮助用户清晰定位威胁、降低风险,提高整体安全水平。

往期推荐

|

|||

|

|||

|

云纷(上海)信息科技有限公司

专注于安全运营与管理

长按二维码关注我们

点击右下角,让我我知道你在看哟~