对手可能会从封闭的来源搜索和收集受害者的信息,并在确定目标的过程中使用。有关受害者的信息可从信誉良好的私人来源或数据库中购买,例如付费订阅技术/威胁情报数据等。对手也可能从信誉较差的来源购买信息,如暗网或网络犯罪黑市。

定义与手法

01

对手可能会从封闭的来源搜索和收集受害者的信息,并在确定目标的过程中使用。有关受害者的信息可从信誉良好的私人来源或数据库中购买,例如付费订阅技术/威胁情报数据等。对手也可能从信誉较差的来源购买信息,如暗网或网络犯罪黑市。

对手可能会根据他们想要收集的信息在不同的封闭数据库中进行搜索。这些来源的信息可能为其他形式的探查(例如:通过网络钓鱼去获取信息或搜索开放网站/域名)、建立操作资源(例如:开发能力或获得能力)、进行初始访问(例如:外部远程服务或有效帐户)提供机会。

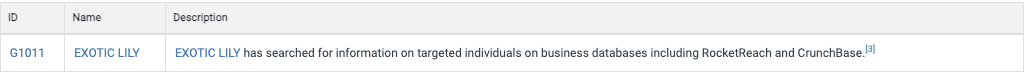

程序示例

02

缓解措施

03

|

名称 |

描述 |

|

被攻破前 |

|

检测方法

04

此类活动可能有比较高的发生率和一定的假阳率,并且可能在目标组织的可见范围之外发生,使防御者难以发现。

检测工作可能集中在对手生命周期的相关阶段,例如在初始访问期间。

**参考来源:ATT&CK,胖头鱼编译,欢迎转载,转载请注明出处,非常感谢~~

关于我们

云纷科技自成立以来,将“安全运营中心(SOC)”分层分解,以更灵活的模块化方式交付“下一代安全运营服务”;高效整合人、技术和流程,基于云原生的分析平台InsightX,为不同的企业客户提供符合现状和中远期发展的安全运营能力。同时,以十年安全管理经验为依托,我们的安全托管服务(MSS)可以为企业提供7×24小时全天候安全保障,全面提高企业安全抵御能力,为抵抗威胁建立可靠屏障。

云纷希望在为客户建立运营体系的同时,结合自身对于安全的理解和知识,协同利用开发能力、开发并调用各类自动以及半自动化工具,为客户提供最切合实际的安全运营服务,最终帮助用户清晰定位威胁、降低风险,提高整体安全水平。