01 定义与手法 攻击者在获得访问权限后可能会枚举系统上运行的云服务。这些方法不同于平台即服务(PaaS)、基础设施即服务(IaaS)或软件即服务(SaaS)。许多服务存在于各种云提供商中,包括持续集成和持续交付(CI/CD)、Lambda Functions、Azure AD等。它们还可能包括安全服务(如AWS GuardDuty和Microsoft Defender for Cloud)和日志服务(如AWS CloudTrail和Google Cloud Audit Logs)。 攻击者可能想要试图找出在整个环境中启用的服务信息。Azure工具和API,如Azure AD Graph API和Azure资源管理器API,可以枚举资源和服务,包括应用程序、管理组、资源和策略定义,以及它们之间可以通过身份访问的关系等。 例如,Stormspotter是一个用于枚举和构建Azure资源和服务图的开源工具,Pacu是一个开源的AWS开发框架,支持多种方法来发现云服务。 攻击者可能会利用获得的信息来进行后续的攻击行为,例如针对来自枚举服务的数据或凭证,也可通过禁用或修改工具、禁用或修改云日志来规避已识别的防御。

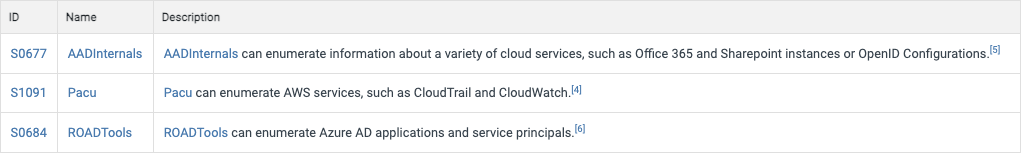

02 程序示例

03 缓解措施 名称 描述 / 这种类型的攻击技术不容易通过预防性控制来缓解,因为它是基于对系统特性的滥用。

04 检测方法 ID 数据来源 数据组件 检测方式 DS0025 云服务 云服务 枚举 云服务发现技术可能会出现在攻击者以基于云的系统和服务为目标的整个操作过程中。不应孤立地看待数据和事件,而应将其视为一系列行为的一部分,这些行为可以让攻击者根据所获得的信息开展其他攻击活动。监视云服务的使用情况,以发现可能表明环境中存在敌对的异常行为。

**参考来源:ATT&CK,胖头鱼编译,欢迎转载,转载请注明出处,非常感谢~~

关于我们 云纷科技自成立以来,就把成为交付“监测-分析-响应”完整能力闭环的下一代MSSP作为自己的使命。我们将“安全运营中心(SOC)”分层分解,以更灵活的模块化方式交付“下一代安全运营服务”;高效整合人、技术和流程。基于云原生和人工智能的安全运营平台——InsightX,为不同的企业客户提供符合现状和中远期发展的安全运营能力。 云纷希望在为客户建立运营体系的同时,结合自身对于安全的理解和知识,以“实践+数据+AI”重塑安全运营链路,最终帮助用户清晰定位威胁、降低风险,提高整体安全水平。