Windows动态数据交换(DDE)是一种客户端-服务器协议,用于应用程序之间的一次性和/或连续的进程间通信(IPC)。

定义

建立链接后,应用程序可以自动交换由字符串,热(warm)数据链接(数据项更改时的通知),热(hot)数据链接(数据项更改的重复项)以及命令执行请求组成的事务。

对象链接和嵌入(OLE)或在文档之间链接数据的功能最初是通过DDE实现的。尽管已被COM取代,但可以通过注册表项在Windows 10和大多数Microsoft Office 2016中启用DDE。

攻击手法

对手可以使用DDE执行任意命令。Microsoft Office文档可以直接或通过嵌入式文件[6]感染DDE命令,并通过网络钓鱼活动或托管的Web内容交付执行,从而避免使用Visual Basic for Applications(VBA)宏。对于无法直接在受感染机器上访问命令行执行的受的对手也可以利用DDE。

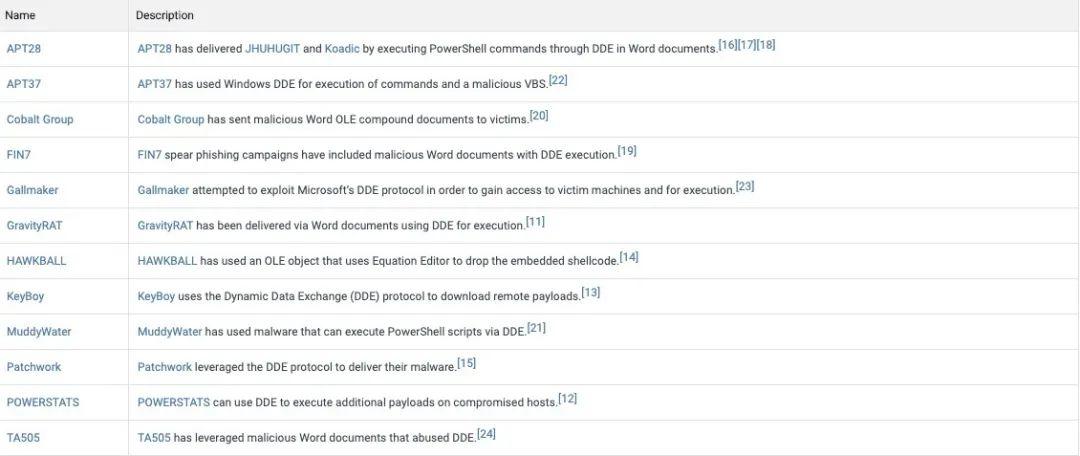

程序示例

缓解方法

|

名称 |

描述 |

|

隔离应用程序和沙箱 |

确保已启用“受保护的视图” |

|

端点行 为预防 |

在Windows 10上,启用“攻击面缩减”规则以防止DDE攻击和Office程序中的子进程生成 |

|

禁用或删除功能/程序 |

可以将特定于Microsoft Office功能控件安全性的注册表项设置为禁用自动DDE / OLE执行。Microsoft还创建并默认启用了注册表项,以完全禁用Word和Excel中的DDE执行。 |

|

升级软件 |

考虑禁用Office程序(如OneNote)中不能与受保护的视图一起使用的嵌入式文件 |

检测方法

-

可以扫描OLE和Office Open XML文件中的’DDEAUTO’、’DDE’和其他指示DDE执行的字符串。

-

监视加载DLL和其他通常与该应用程序无关的、其他模块的Microsoft Office应用程序。

-

监视来自Microsoft Office应用程序的异常进程(如cmd.exe)的产生。

关于我们

云纷科技自成立以来,将“安全运营中心(SOC)”分层分解,以更灵活的模块化方式交付“下一代安全运营服务”,高效整合人、技术和流程,为不同的企业客户提供符合现状和中远期发展的安全运营能力。同时,以十年安全管理经验为依托,我们的安全托管服务(MSS)可以为企业提供7*24小时全天候安全保障,全面提高企业安全抵御能力,为抵抗威胁建立可靠屏障。

云纷希望在为客户建立运营体系的同时,结合自身对于安全的理解和知识,协同利用开发能力、开发并调用各类自动以及半自动化工具,为客户提供最切合实际的安全运营服务,最终帮助用户清晰定位威胁、降低风险,提高整体安全水平。

**参考来源:ATT&CK,胖头鱼编译,欢迎转载,转载请注明出处,非常感谢~~

Comments are closed